Une équipe de hackers français a réussi à déchiffrer le code utilisé par la fonctionnalité de reconnaissance vocale Siri pour fonctionner.

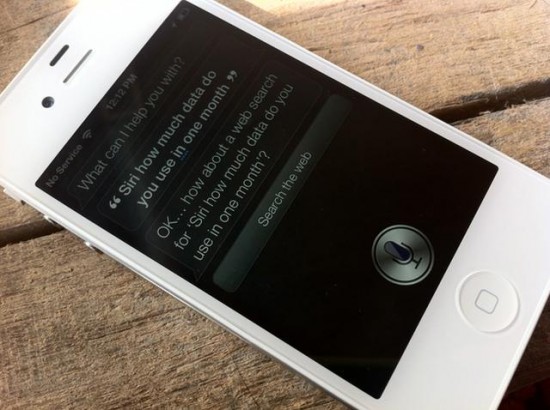

Joli coup réalisé par l’équipe Applidium. Composée de développeurs et de hackers (il s’agit des mêmes personnes qui avaient réussi à porter VLC sur iOS), ces derniers ont réussi à déchiffrer le fonctionnement de la nouvelle fonctionnalité de reconnaissance vocale intégrée exclusivement sur l’iPhone 4S, du moins pour l’instant.

Pour y arriver, ces bidouilleurs ont analysé les communications entre l’iPhone 4S et un serveur personnel. Un faux certificat intégré dans l’iOS a fait croire que les communications avaient bien lieu avec un serveur d’Apple. C’est à cet instant que les bidouilleurs ont réussi à récupérer des informations.

Dans un premier temps, les informations récupérées se présentent sous la forme de fichiers compressés (avec zlib). Ce n’est qu’une fois décompressés que ces fichiers commencent à révéler leur secret et encore, celles-ci dévoilées à travers un flux binaire ne sont pas particulièrement facilement déchiffrables.

Néanmoins, certaines informations révèlent que les données audio enregistrées par Siri sont, à chaque fois, compressées grâce à Speek (un codec très utilisé dans le monde de la VoIP). Lors de l’échange d’informations entre l’utilisateur et Siri, la fonctionnalité de reconnaissance vocale associe un indice de confiance à chaque mot qui lui est transmis. Lorsque Siri hésite sur un mot, sa transcription est soulignée en bleu. Par ailleurs, toutes les communications passées entre Siri et le serveur d’Apple sont en permanence compressées. Ce qui révèle l’importance pour Apple d’avoir pu intégrer un système qui communique de la manière la plus légère possible.

Enfin, suite à cette découverte, Applidium indique qu’il est désormais possible que Siri puisse être porté sur n’importe quel appareil (l’équipe fournit d’ailleurs quelques outils nécessaires à cet effet). Néanmoins, l’équipe de bidouilleurs prévient que lors de chaque communication entre un appareil et un serveur d’Apple s’exécute par le biais d’un identifiant unique (propre à chaque appareil). Apple pourrait donc, s’il le souhaite, bloquer toutes les requêtes qui ont lieu depuis un appareil non-autorisé et même pourquoi pas le blacklister. Nul doute qu’Apple ne manquera pas de travailler au renforcement de la sécurité de sa nouvelle fonctionnalité qui, rappelons-le, est toujours en phase bêta.

Le site de l’équipe Applidium.

On en discute sur le forum.

_

Suivez Belgium-iphone sur Facebook, Youtube et Instagram pour ne rien rater de l'actu, des tests et bons plans.

Recevez nos dernières infos directement sur votre WhatsApp en vous abonnant à notre chaine.